Microsoft lidera ranking global de marcas mais exploradas em golpes de phishing no 3º trimestre de 2025

Microsoft, Google e Apple concentram mais da metade de toda a atividade mundial de brand phishing registrada entre julho e setembro de 2025, segundo levantamento da Check Point Research.

- O cenário global de brand phishing no 3º trimestre de 2025

- A onipresença da Microsoft e a preferência dos golpistas

- As demais empresas no radar dos criminosos

- Retorno de PayPal e DHL destaca nova estratégia

- Exemplos práticos de sites fraudulentos

- Tendência de crescimento às vésperas da Black Friday

- Por que os ataques estão mais convincentes

- Medidas de proteção recomendadas

- Resumo do Top 10 de marcas imitadas

O cenário global de brand phishing no 3º trimestre de 2025

Análise estatística divulgada em 23 de outubro de 2025 pela divisão de inteligência da Check Point mostrou que a personificação de grandes marcas continua sendo a estratégia dominante em campanhas de phishing. No período avaliado, ataques que usaram a identidade corporativa da Microsoft corresponderam a 40 % de todas as tentativas detectadas mundialmente. O Google apareceu em segundo lugar, com 9 %, e a Apple em terceiro, com 6 %. Juntas, essas três empresas foram responsáveis por 55 % do total de golpes mapeados, evidenciando a preferência dos cibercriminosos por marcas presentes no cotidiano do usuário médio.

A onipresença da Microsoft e a preferência dos golpistas

A liderança da Microsoft no ranking pode ser explicada pelo amplo alcance de serviços como Outlook, Office 365, OneDrive e Teams em ambientes corporativos e pessoais. O uso intensivo dessas plataformas faz com que mensagens legítimas provenientes da companhia sejam esperadas a qualquer momento, reduzindo a desconfiança quando um e-mail aparentemente autêntico chega à caixa de entrada. Essa familiaridade cria terreno fértil para ataques de engenharia social: basta reproduzir o logotipo e o layout de um aviso de senha ou de atualização de conta para induzir milhares de pessoas a revelar credenciais sem perceber.

Outro fator que pesa a favor dos criminosos é o volume de contas vinculadas a um único endereço de e-mail corporativo. Uma senha do Microsoft 365, por exemplo, costuma abrir caminho para e-mails, armazenamento em nuvem, reuniões on-line e documentos compartilhados. Essa concentração de recursos torna cada credencial roubada significativamente valiosa, o que estimula a produção industrial de páginas falsas relacionadas à empresa.

As demais empresas no radar dos criminosos

Embora o domínio da Microsoft seja evidente, o levantamento confirma que outras marcas populares também figuram entre os principais alvos. O Google, com 9 % das ocorrências, aparece muito à frente do restante da lista devido à abrangência de produtos como Gmail, Drive e Workspace. A Apple, por sua vez, soma 6 % dos registros, impulsionada pela base global de usuários de iCloud e App Store.

Spotify (4 %), Amazon (3 %), Adobe (3 %), Booking (2 %), LinkedIn (2 %) e DHL (2 %) completam o Top 10. Cada porcentagem reflete estratégias específicas: plataformas de streaming lidam com dados de cartão de crédito; varejistas guardam endereços de entrega; serviços de reservas administram informações de viagem; e redes profissionais oferecem acesso a contatos corporativos. Quanto mais diversa a informação armazenada, maior o lucro potencial para o fraudador.

Retorno de PayPal e DHL destaca nova estratégia

Dois movimentos chamaram atenção no trimestre: a volta do PayPal, com 3 % das tentativas, e da DHL, com 2 %. Ambas as marcas passaram períodos fora do Top 10 e reaparecem agora porque os golpistas voltaram a priorizar pagamentos digitais e logística. No caso do PayPal, a combinação de transações financeiras rápidas e comunicação frequente de operações em andamento facilita o envio de e-mails falsos que simulam cobranças, estornos ou bloqueios de conta. Já a DHL se beneficia da expectativa constante de notificações de entrega, sobretudo em épocas de compras on-line intensas.

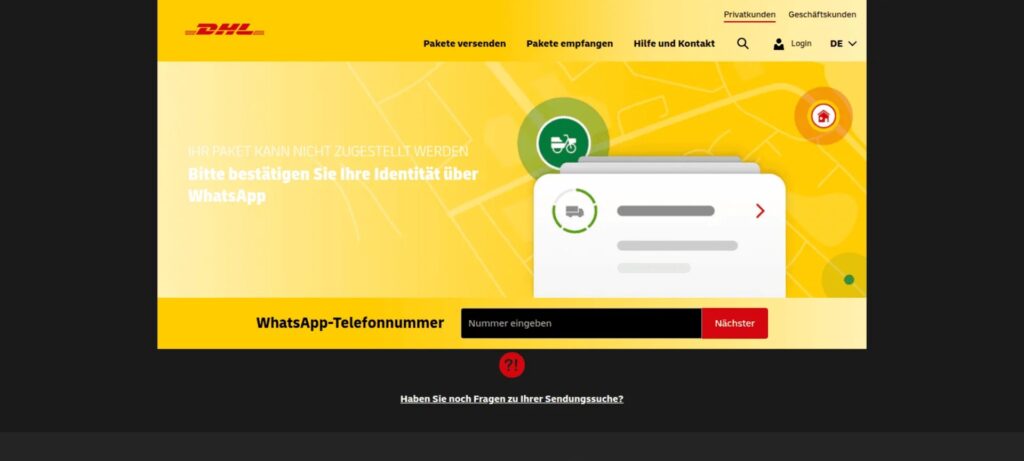

Exemplos práticos de sites fraudulentos

A equipe de pesquisa identificou vários domínios criados para enganar o usuário por mera semelhança visual. Um dos casos destacados foi o endereço dhl-login-check[.]org, que reproduzia a página de login da transportadora. A vítima digitava usuário, senha, telefone e endereço residencial acreditando estar rastreando uma remessa, mas as informações eram armazenadas em um servidor controlado pelo invasor.

Outro exemplo envolveu o domínio paypal-me[.]icu, usado para promover supostas recompensas. O site pedia a confirmação de credenciais e dados de cartão de crédito em troca de um reembolso inexistente. A tática baseou-se na premissa de que ofertas exclusivas ou prêmios de fidelidade despertam pressa e baixam a guarda dos consumidores.

Tendência de crescimento às vésperas da Black Friday

O terceiro trimestre costuma marcar a transição para a temporada de compras que inclui Black Friday e festas de fim de ano. Historicamente, períodos de alto volume no comércio eletrônico elevam a circulação de e-mails de confirmação de pagamento e rastreamento de pedidos, o que cria um ambiente perfeito para tentativas de phishing. A Check Point adverte que serviços de viagens e logística, como companhias aéreas e transportadoras, tendem a sofrer novo pico de falsificação de páginas nas semanas que antecedem as promoções.

Por que os ataques estão mais convincentes

Os golpistas adotam recursos de inteligência artificial para automatizar a produção de conteúdos escritos e visuais que imitam com precisão o material oficial das marcas. Algoritmos geram e-mails com gramática correta, adaptam a mensagem ao idioma da vítima e personalizam detalhes — como nome, departamento ou produto adquirido — para dar legitimidade ao contato. Com essa hiperpersonalização, desaparecem sinais clássicos de fraude, como erros ortográficos evidentes ou logos desalinhados.

Paralelamente, a proliferação de dados vazados em incidentes anteriores fornece matéria-prima abundante para enriquecer as campanhas. Informações de redes sociais, bancos de dados corporativos e até currículos on-line ajudam a compor mensagens sob medida, tornando o reconhecimento manual do golpe cada vez mais difícil.

Medidas de proteção recomendadas

Frente a tentativas sofisticadas, a combinação de tecnologia e boas práticas continua indispensável. Veja orientações extraídas do relatório:

1. Verificação do remetente: examine o endereço completo do e-mail. Domínios que trocam letras por números, como “microsof1.com” ou “paypa1-secure.com”, são artifícios comuns.

2. Acesso direto ao serviço: caso receba uma mensagem solicitando login urgente, abra um navegador e digite o endereço oficial manualmente. Evite clicar em links recebidos por e-mail ou mensagem instantânea.

3. Autenticação de dois fatores: ativar a verificação em duas etapas adiciona barreira extra; mesmo que a senha seja submetida a um site falso, o criminoso enfrentará dificuldade para concluir o acesso.

4. Atenção a prazos e ameaças: comunicações legítimas raramente impõem contagens regressivas de horas ou ameaças de suspensão imediata. Mensagens que apelam para urgência devem ser tratadas com cautela.

5. Conferência da URL: antes de inserir qualquer dado, confirme se o endereço no navegador corresponde exatamente ao domínio oficial, inclusive o cadeado que indica conexão segura.

6. Ferramentas de segurança atualizadas: soluções antiphishing baseadas em inteligência artificial conseguem detectar e bloquear domínios recém-criados que copiam a identidade visual de empresas populares.

Resumo do Top 10 de marcas imitadas

Para fins de registro, o relatório classificou as marcas mais usadas em ataques de phishing no terceiro trimestre de 2025 da seguinte forma:

1) Microsoft – 40 %

2) Google – 9 %

3) Apple – 6 %

4) Spotify – 4 %

5) Amazon – 3 %

6) PayPal – 3 %

7) Adobe – 3 %

8) Booking – 2 %

9) LinkedIn – 2 %

10) DHL – 2 %

Os números confirmam que marcas profundamente integradas ao cotidiano — seja por e-mail, produtividade, streaming ou compras on-line — continuam a ser alvos preferenciais. A conscientização permanente dos usuários, associada a ferramentas preventivas, figura como principal caminho para reduzir a eficácia das fraudes.

Deixe um comentário

Você precisa fazer o login para publicar um comentário.

Conteúdo Relacionado